● Kaspersky FR

📅 16/03/2026 à 09:58

Chevaux de Troie BeatBanker et BTMOB : techniques d’infection et mesures de protection | Blog officiel de Kaspersky

Cybersécurité

👤 GReAT

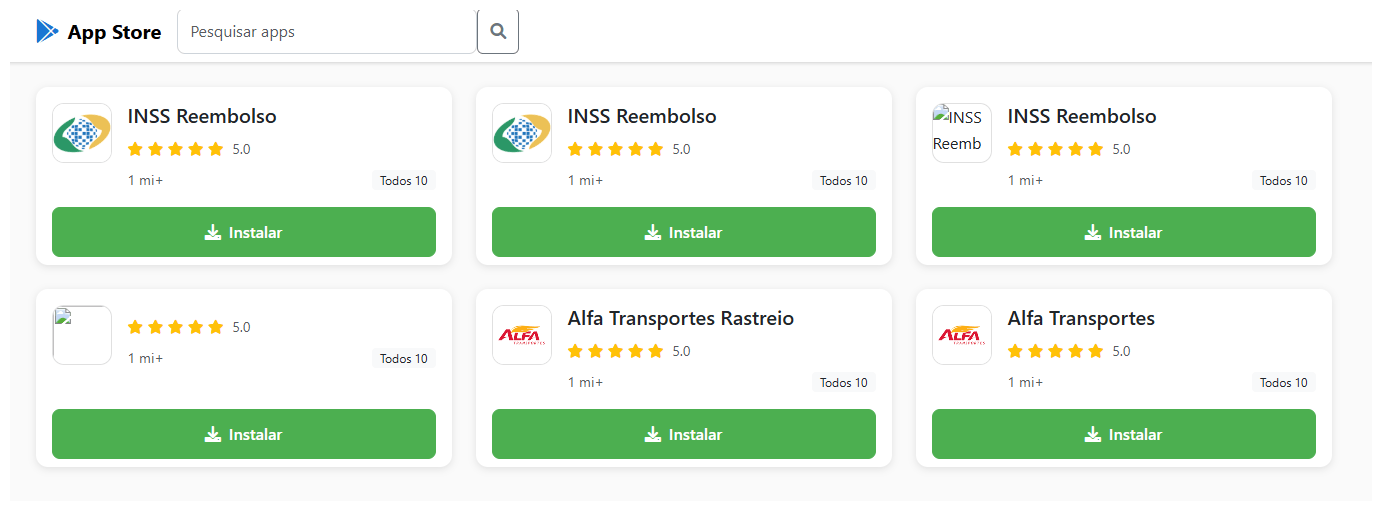

Pour atteindre leurs objectifs malveillants, les développeurs de programmes malveillants Android doivent surmonter plusieurs obstacles successifs : tromper les utilisateurs pour s’introduire dans leurs smartphones, contourner les logiciels de sécurité, persuader les victimes d’accorder diverses autorisations système, éviter les optimiseurs de batterie intégrés qui neutralisent les applications gourmandes en ressources et, après tout cela, assurer que leurs programmes malveillants génèrent réellement des profits. Les créateurs de BeatBanker, un programme malveillant Android‑ récemment détecté par nos experts, ont imaginé une nouvelle stratégie pour chacune de ces étapes. L’attaque vise (pour l’instant) les utilisateurs brésiliens, mais les ambitions des développeurs les pousseront très certainement vers une expansion internationale. Il convient donc de rester sur ses gardes et d’étudier les stratagèmes des acteurs de la menace. Vous trouverez une analyse technique complète de ce programme malveillant sur Securelist. Comment BeatBanker s’infiltre dans un smartphone Le programme malveillant se diffuse par le biais de pages de phishing spécialement conçues pour imiter la boutique Google Play Store. Une page que l’on pourrait facilement confondre avec la boutique d’applications officielle invite les utilisateurs à télécharger une application qui semble utile. Dans une campagne, le cheval de Troie s’est fait passer pour l’application des services gouvernementaux brésiliens, INSS Reembolso, et dans une autre, il s’est fait passer pour l’application Starlink. Le site malveillant » cupomgratisfood{.}shop » imite parfaitement une boutique d’applications. On ne sait pas trop pourquoi la fausse application INSS Reembolso apparaît pas moins de trois fois. Pour être vraiment sûr, peut-être ?! L’installation se déroule en plusieurs étapes afin d’éviter de demander trop d’autorisations à la fois et de mieux détourner l’attention de la victime. Une fois téléchargée et lancée, la première application affiche une interface qui ressemble également à celle de Google Play et simule une mise à jour de l’application fictive, demandant à l’utilisateur l’autorisation d’installer des applications, ce qui ne semble pas anormal dans ce contexte. Si vous accordez cette autorisation, le programme malveillant télécharge des modules malveillants supplémentaires sur votre smartphone. Après son installation, le cheval de Troie simule une mise à jour d’application fictive via Google Play en demandant l’autorisation d’installer des applications tout en téléchargeant des modules malveillants supplémentaires au passage. Tous les composants du cheval de Troie sont chiffrés. Avant de procéder au déchiffrement et aux étapes suivantes de l’infection, le virus vérifie qu’il se trouve bien sur un véritable smartphone et dans le pays cible. BeatBanker interrompt immédiatement le processus s’il détecte des anomalies ou s’il constate qu’il s’exécute dans des environnements émulés ou d’analyse. Cette particularité complique l’analyse dynamique du programme malveillant. Par ailleurs, le faux téléchargeur de mise à jour injecte des modules directement dans la mémoire vive afin d’éviter de créer des fichiers sur le smartphone qui seraient visibles par les logiciels de sécurité. Toutes ces tactiques sont loin d’être une nouveauté et sont fréquemment utilisées dans les programmes malveillants complexes visant les ordinateurs de bureau. Cependant, ce type de complexité reste rare sur les smartphones, et tous les outils de sécurité ne sont pas capables de le détecter. Les utilisateurs des produits Kaspersky sont protégés contre cette menace. Le son comme bouclier Une fois installé sur le smartphone, BeatBanker télécharge un module permettant de miner la cryptomonnaie Monero. Les auteurs du virus craignaient fortement que les systèmes agressifs d’optimisation de la batterie des smartphones ne désactivent le mineur. Ils ont donc imaginé une astuce : diffuser en permanence un son pratiquement inaudible. Les systèmes de contrôle de la consommation d’énergie excluent généralement les applications qui lisent des fichiers audio ou vidéo afin d’éviter d’interrompre la musique de fond ou les lecteurs de podcasts. Cette technique permet ainsi au programme malveillant de fonctionner en permanence. De plus, une notification s’affiche en permanence dans la barre d’état, demandant à l’utilisateur de laisser le téléphone allumé afin de permettre la mise à jour du système. Exemple de notification persistante de mise à jour système provenant d’une autre application malveillante se faisant passer pour l’application Starlink. Contrôle via Google Pour gérer le cheval de Troie, les auteurs exploitent le système officiel Firebase Cloud Messaging (FCM) de Google, qui permet de recevoir des notifications et d’envoyer des données à partir d’un smartphone. Cette fonctionnalité est disponible pour toutes les applications et constitue la méthode la plus populaire pour envoyer et recevoir d

🔗 Lire l'article original

👁️ 3 lectures